Nos últimos meses, vários sistemas de monitoramento de tanques de gasolina sofreram ataques eletrônicos, provavelmente, instigados por grupos hacktivistas. Ataques bem-sucedidos podem afetar o controle de estoque, coleta de dados, disponibilidade de gasolina em estações locais e, em casos graves, causar incêndios.

Para entender melhor esse cenário, a Trend Micro criou um Honey Pot nomeado GasPot para propositalmente simular falhas de segurança tornando-se atraente para o invasor.

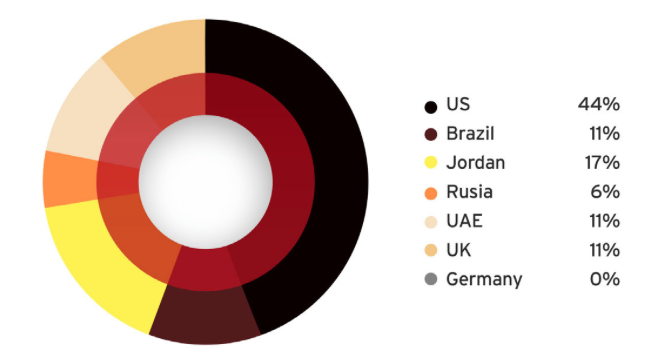

Para assegurar recolhimento de dados em todo o mundo, o GasPot foi implantado em várias regiões, inclusive no Brasil. Foram também avaliados: EUA, Reino Unido, Alemanha, Rússia, Emirados Árabes e Jordânia. No Brasil foi observada uma taxa de ataque de 11% ao GasPot, atrás apenas dos Estados Unidos e Jordânia.

Uma das estratégias utilizadas pela equipe Trend Micro foi configurar os GasPots para aparecerem no Shodan – mecanismo conhecido pelos hackers e capaz de rastrear qualquer aparelho conectado à internet, fornecendo detalhes que podem permitir o acesso por milhões de cibercriminosos. Todas as implantações foram feitas em endereços IP físicos ao invés de nuvem para assegurar que os dispositivos pareçam tão reais quanto possível.

As motivações por trás dos ataques variam significativamente:

• Extorsão – em sistemas ATG é comum que o hacker redefina a senha do software e peça ‘’resgate’’ para que o proprietário possa ter de volta o seu acesso;

• Ataques maliciosos – mudar o comportamento dos tanques, transformando-os em riscos de segurança pública;

• Pequenas sabotagens – Dadas certas condições, os atacantes podem definir um limite de transbordamento do tanque para um valor além de sua capacidade, desencadeando assim estouros de gás extremamente perigosos.

Com o experimento, concluímos que com o a IoT (Internet das Coisas) e crescimento do número de dispositivos conectados desde roteadores, monitores de bebês, sistemas de aquecimento até a câmeras de vigilância, o controle de supervisão e aquisição de dados (SCADA) não deve ser conectado à Internet a menos que seja absolutamente necessário.

Caso isso aconteça, o acesso a eles deve ser extremamente limitado e privado. No entanto não é o que acontece: geralmente esses sistemas são muito fracos em segurança e, assim, qualquer pessoa com tempo e motivação suficientes pode alavancar o acesso a estes para brincadeiras ,reconhecimento, extorsão , ou mesmo sabotagem de pequena escala.

Em uma escala mais ampla, as implicações desta pesquisa destacam a falta de conscientização de segurança em dispositivos como esse e as deficiências do sistema SCADA que se tornam muito atraentes para os membros de fóruns clandestinos, cibercriminosos que se especializam cada vez mais em verificar qual o nível de acesso que podem obter.