Um funcionário do escritório verifica seus emails, vê uma mensagem que parece importante e clica no link. Em seguida, uma mensagem começa a piscar na tela de seu computador dizendo que seu sistema – e todos os arquivos dentro dele – foram bloqueados. Ele tem 72 horas para pagar um resgate para desbloqueá-lo ou vai perder todos os arquivos para sempre.

Embora a mensagem e os métodos variem, o cenário típico de um ataque de ransomware tem os mesmos elementos em comum: um malware que impede que o usuário acesse o sistema infectado e um pedido de pagamento. Infelizmente, é um cenário que acontece cada vez mais frequentemente hoje em dia.

O ransomware é, indiscutivelmente, um dos tipos de malware mais “assustadores” pela maneira que afeta suas vítimas. Mas, apesar de todos os avisos, muitos usuários ainda são vítimas desse tipo de ameaça. Mas o que é realmente um ransomware? Quando a maioria das pessoas pensa em segurança de computador ou privacidade, os suspeitos de costume vêm à mente – malware como cavalos de Troia, worms e keystroke loggers que roubam credenciais para obter acesso a contas online e redes corporativas.

O ransomware é um tipo de malware que bloqueia sua tela de computador, impedindo que você acesse seus arquivos até que você pague uma certa taxa ou “resgate”, envolvendo fornecer sua senha ou seu dinheiro para o agressor anônimo. No passado, o ransomware foi projetado para desligar seus sistemas, travando telas de computador com uma mensagem de alerta exigindo um pagamento. Eles estão por aí há muito tempo e assumiram uma série de formas diferentes mas, como qualquer outro empreendimento de sucesso, o ransomware evoluiu para uma série de variantes mais novas e mais perigosas.

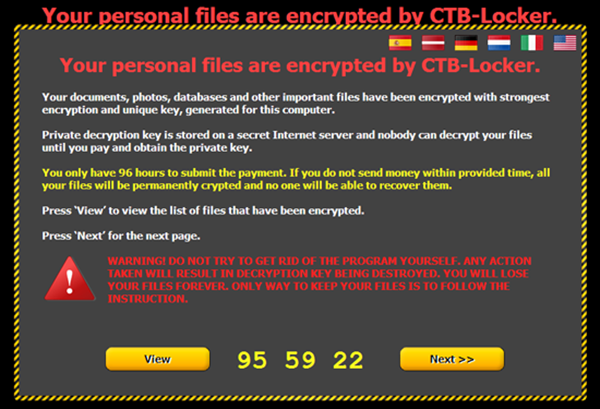

Em 2013, surgiu um novo tipo de ransomware chamado crypto-ransomware. Um exemplo disso é o CryptoLocker, uma variante que não apenas bloqueia o sistema de suas vítimas como também criptografa seus arquivos. Isso é feito para garantir que a vítima ainda pagará mesmo que o próprio malware tenha sido removido. Ao longo dos anos foram descobertas variantes mais comuns, como Curve-Tor-Bitcoin (CTB) Locker,que como as outras novas variantes de ransomware irão criptografar os arquivos das vítimas. Porém, ao invés de enviar instruções de como decodificar os arquivos, ele exibe uma grande caixa de diálogo solicitando que o usuário digite uma identidade para transação.

Recentemente, vimos novos “recursos” serem adicionados ao CTB Locker, tais como um serviço de “decodificação grátis” (projetado para provar que vale a pena pagar), uma prorrogação do prazo para decodificar os arquivos (afinal, o agressor não vai ganhar nada se ninguém pagar o resgate após o prazo) e uma opção para mudar o idioma da mensagem e instruções do resgate. As novas atrações chegam através de emails de spam simulando atualizações e notificações importantes de serviços populares, tais como Google Chrome e Facebook.

[Mais: Ransomware CTB Locker Imita Emails do Chrome e do Facebook como Iscas, Ligado ao Phishing]Como o ransomware funciona?

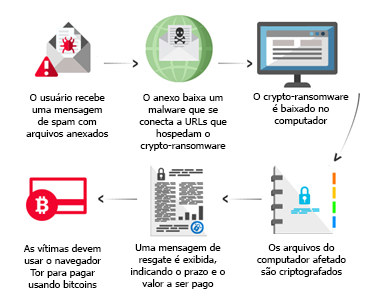

O ransomware, às vezes, vem na forma de um instalador falso de um antivírus e conta com truques de engenharia social para atrair ou amedrontar os usuários, levando-os a clicarem em links ou fornecer suas credenciais de conta. Uma pessoa pode, sem querer, baixar e instalar um ransomware abrindo um arquivo infectado de um email ou site malicioso. A natureza do ataque de ransomwre depende muito dos motivos do agressor. Essencialmente, o agressor cria um código projetado para assumir o controle do computador e sequestrar arquivos. Depois de executado no sistema, o ransomware pode travar a tela do computador ou criptografar determinados arquivos.

No primeiro contexto, o sistema infectado exibirá uma imagem ou notificação de tela inteira, impedindo que as vítimas usem seus computadores a menos que o resgate seja pago. A mensagem também traz instruções de como os usuários podem pagar. No segundo cenário, o agressor dá um limite de tempo para a vítima pagar pelos arquivos, documentos, planilhas, e outros importantes arquivos, bloqueados. Porém, pagar não garante o acesso ao sistema infectado. Além disso, os sistemas infectados correm o risco de ficarem inutilizados porque depois que os arquivos são criptografados ferramentas anti-malware só conseguem remover a variante do malware do sistema, mas ainda deixa os arquivos criptografados inutilizados.

A quantia do resgate varia, indo de um quantia mínima até centenas de dólares, que é paga através de métodos de pagamento online. O agressor ainda lucra mesmo que o resgate seja pequeno porque pode ganhar dinheiro com o número total de computadores que infectam. Se o usuário deixar de pagar, o agressor pode criar um malware adicional para destruir mais arquivos até que o resgate seja pago.

[Mais: Desde a infecção até os procedimentos de pagamento, veja como o ransomware funciona nesse infográfico]O que você pode fazer para evitar ser vítima de um ransomware?

Mesmo o ransomware sendo perigoso como é, simplesmente saber estar e atualizado com as últimas tendências de ransomware já é um grande avanço na proteção de seus dados e sistemas. Essas são algumas dicas úteis para você se defender de um possível ataque.

Examine bem os emails antes de abri-los

Tenha cuidado com emails de origens não verificadas. Você pode verificar se comunicando diretamente com o suposto remetente, confirmando se ele enviou as mensagens.

Evite clicar em links incorporados em emails não verificados

Tais truques de engenharia social podem levar ao download de ransomware. Além disso, cuidado com sites que solicitam que você digite um código CAPTCHA, já que este pode estar ligado a um ataque de ransomware. Para verificar sua validade, você pode usar serviços grátis como o Trend Micro Site Safety Center para verificar a reputação do site.

Faça backup de seus arquivos importantes

Apesar da prevenção ser sempre o melhor remédio, ter um backup de arquivos importantes pelo menos diminui os potenciais danos de um ataque de ransomware. Embora ficar trancado do lado de fora de seu próprio sistema sempre ser uma coisa ruim, pelo menos não será um desastre total se você puder recuperar seus arquivos importantes. A regra de backup 3-2-1 se aplica aqui – três cópias de backup de seus dados em duas diferentes mídias e uma dessas cópias em um local separado.

[Mais: O Quê, Quando, Onde e Por Que Você Precisa de um Backup e Como Fazer]Atualize regularmente seu software, programas e aplicações

A atualização para a versão mais recente pode fornecer uma camada a mais de proteção contra ameaças online, já que alguns ransomware chegam através de explorações de vulnerabilidades.

Use uma suíte de proteção em camadas

Fazendo isso, é possível detectar ameaças antes que entrem em seu sistema. Soluções de segurança, como o Trend Micro Security, podem bloquear sites perigosos, inclusive links prejudiciais encontrados em sites, redes sociais, emails e mensagens instantâneas, protegendo contra vírus, phishing e outras ameaças online.