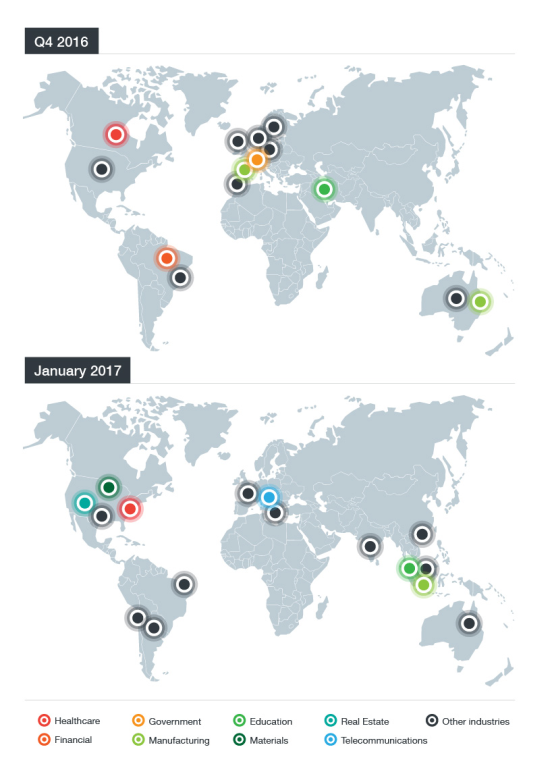

Em setembro de 2016, observamos que os operadores da família do ransomware CRYSIS atualizado (detectado como RANSOM_CRYSIS) estavam direcionando ataques contra empresas na Austrália e na Nova Zelândia através ataques de força bruta com computadores remotos (RDP). Desde então, ataques RDP de força bruta ainda estão em curso, afetando tanto PMEs quanto grandes empresas em todo o mundo. Na verdade, o volume desses ataques dobrou em janeiro de 2017 de um período comparável no final de 2016. Apesar de vários setores terem sido afetados, a vítima mais consistente tem sido o setor da saúde nos Estados Unidos.

Figura 1. Distribuição das vítimas

Acreditamos que o mesmo grupo de atacantes está por trás dos ataques anteriores e atuais. Os nomes dos arquivos utilizados são consistentes dentro de cada região. Outros elementos deste ataque – tais como onde os arquivos maliciosos são colocados na máquina comprometida – também são consistentes.

Como observamos inicialmente, durante a sessão RDP, uma pasta compartilhada no computador remoto é usada para transferir um malware para a máquina que será atacada:

Figura 2. Configuração da pasta compartilhada a ser usada na sessão RDP

Em alguns casos, a área de transferência também foi usada para transferir arquivos:

Figura 3. Configuração para a área de transferência a ser usada na sessão RDP

Ambos os métodos revelam os recursos locais do atacante para a máquina remota, e vice-versa. Por padrão, não há restrições aplicadas a esses recursos RDP em um endpoint exposto à Internet e cabe ao administrador aplicar controles.

O atacante tenta fazer login usando vários nomes de usuários e senhas comumente utilizadas. Quando o atacante descobre o nome de usuário e senha corretos, ele (ou ela) geralmente voltam várias vezes num curto período para tentar infectar o endpoint. Estas repetidas tentativas são geralmente bem-sucedidas em questão de minutos.

Em um caso particular, o CRYSIS foi implantado seis vezes (modos diferentes integrados) em um endpoint num intervalo de 10 minutos. Quando analisamos os arquivos copiados, eles haviam sido criados em vários momentos ao longo de um período de 30 dias a partir do momento da primeira tentativa de comprometer a máquina. Os atacantes tinham vários arquivos à sua disposição e experimentaram várias cargas úteis até encontrar uma que funcionasse bem.

O que fazer quando suspeitar que este método foi usado contra sua organização

Se você está nesta situação, nossa discussão original forneceu algumas medidas importantes que devem ser levadas em consideração.

- Limitar o risco potencial a sua rede através da aplicação de configurações de segurança adequadas nos Serviços de Área de Trabalho Remota. Desativar o acesso à unidades e áreas de transferência compartilhadas limitaria a capacidade de copiar arquivos via RDP. Restringir outras configurações de segurança também pode ser útil. Atenção: limitar tal funcionalidade pode afetar a usabilidade

- Tente identificar todos os endereços de IP ofensivos. Com as versões mais recentes do Windows, o sistema operacional registra detalhes de conexão Remota ao Computador no Visualizador de Eventos do Windows com o ID 1149 de Eventos. As informações de registro incluem a conta de usuário que foi usada (ou seja, a conta comprometida), bem como o endereço IP do atacante.