Um estudo realizado por volta de junho do ano passado revelou uma associação de fraude baseada em malware que se infiltrou em dos métodos de pagamento mais populares do Brasil – o Boleto Bancário, ou simplesmente Boleto.

Apesar da pesquisa e análise já terem sido publicadas pela RSA, descobrimos recentemente que essa fraude bastante lucrativa ainda está ativa e continua sendo uma maneira eficaz para os criminosos cibernéticos roubarem em operações bancárias online no Brasil.

A campanha de malware no boleto tem um potencial relatado de uma perda de 3,75 bilhões de dólares. As recentes detecções que encontramos compreendiam extensões no Mozilla Firefox e no Google Chrome, habilmente instaladas nas máquinas de vítimas. Mensagens de spam com falsas ameaças de débitos que deviam ser pagos ao governo são usadas para fazer os usuários instalarem essas extensões.

O que é um “boleto”?

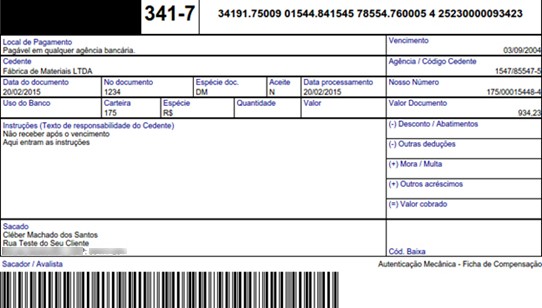

O boleto (ou “ticket” em inglês) é um tipo de guia de pagamento que serve como método de pagamento no Brasil, regulamentado pela Federação de Bancos Brasileiros (FEBRABAN). Cada boleto tem um código de barras impresso e um número associado à conta bancária da pessoa, entre outros detalhes. Por exemplo, quando os usuários compram online, podem optar por usar o boleto como método de pagamento em vez de cartões de crédito ou transferências de dinheiro. Este é um exemplo de boleto.

Figura 1. Exemplo de um boleto para R$934,23. O código de barras corresponde ao número em cima. Ambos podem ser usados para pagar o boleto. Outros itens no boleto incluem o nome completo e número de telefone da pessoa.

O uso do método de pagamento por boleto não se limita a compras online. Impostos, taxas de casa, carro e quase todos os tipos de pagamento também podem ser feitos usando esse método. É um método de pagamento muito comum no Brasil, um país onde 18% do total das transações bancárias são feitas online.

Como ocorrem as infecções no boleto?

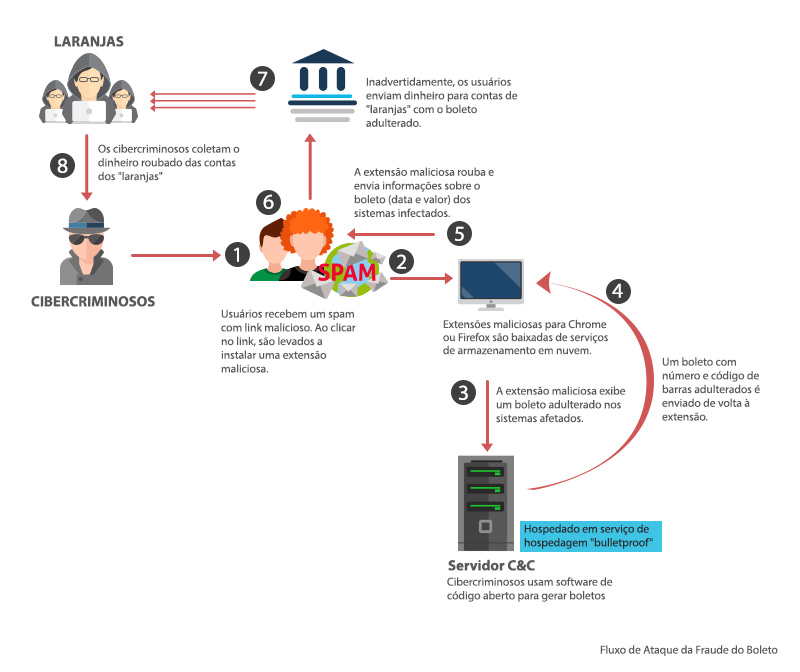

Para dar uma visão geral de como a infecção ocorre, aqui está um diagrama que mostra como o ataque se desenrola, começando com os usuários recebendo as mensagens de spam até o dinheiro terminando nas mãos de “laranjas”.

A família de malware BROBAN é frequentemente usada na fraude de boleto. Eles chegam através de emails de spam, que normalmente contêm mensagens falsas alegando que o usuário tem “débitos” com o governo que devem ser pagos. Links maliciosos nos emails levam o usuários a instalar uma extensão no navegador (ou Mozilla Firefox ou Google Chrome), como visto abaixo:

Figura 2. Extensão maliciosa no navegador Mozilla Firefox.

No exemplo abaixo, os criminosos não perderam tempo escrevendo uma descrição apropriada para a extensão e se limitaram a escrever “extensão básica”. Provavelmente foi mantido de um tutorial básico de criação de extensão.

Figura 3. Tutorial básico de criação de extensão para o Mozilla Firefox.

Abaixo está um exemplo de uma extensão maliciosa no navegador com técnicas de alteração do código de barras que visa usuários do Google Chrome.

Figura 4. Extensão maliciosa no navegador Google Chrome.

Note que essa extensão solicita permissões para modificar dados em todos os sites, o que bastante suspeito:

Figura 5. A extensão maliciosa no navegador solicita permissões, tais como ler e modificar todos os dados nos sites visitados.

Vimos esse tipo de malware ser usado no comprometimento do site Gizmodo Brasil que espalhou malware bancário online para cerca de 7.000 vítimas em um espaço de duas horas. Nosso vídeo (começando em 10:30) explica como o malware checa o navegador da vítima para instalar a extensão maliciosa.

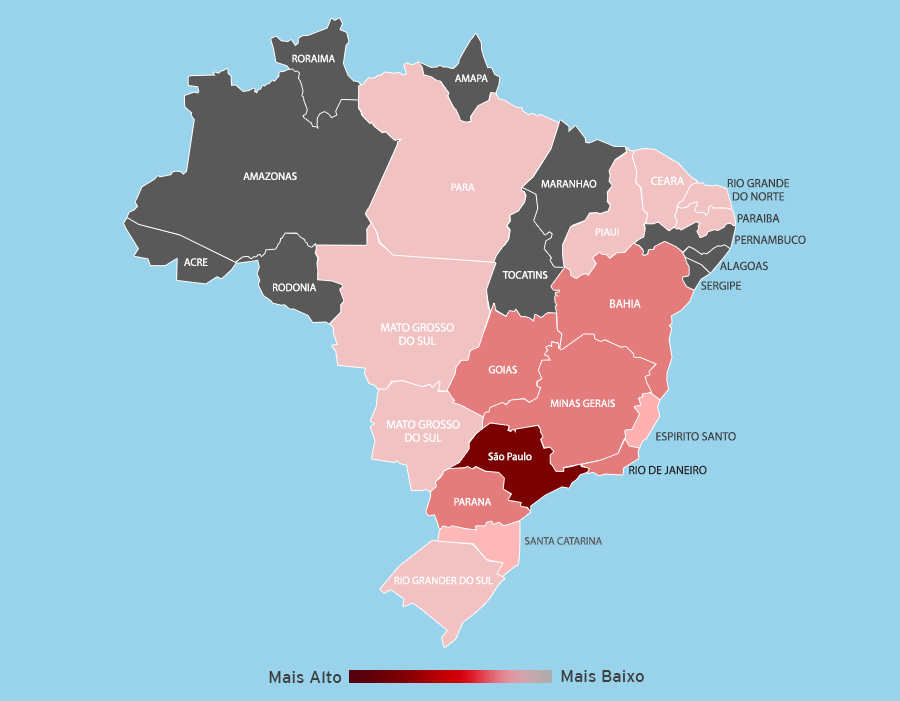

Baseado no feedback da Trend Micro™ Smart Protection Network™ dos últimos 3 meses, descobrimos que o Brasil é o principal país afetado pela família BROBAN, em 86,95%, e o segundo é os Estados Unidos, em 2,87%. Além disso, o mapa abaixo mostra dados desse ataque, com o maior número de infecções centrado em São Paulo, a cidade mais populosa do país.

Como o ataque foi realizado?

Com vários métodos de ataque, o uso de extensões maliciosas para esse tipo de ataque abre algumas oportunidade para criminosos cibernéticos.

- Eles podem mudar o código de barras da guia de pagamento, o número correspondente do código de barras, ou ambos.

- Podem inserir novos números adquiridos de servidores C&C ou codificá-los.

Focaremos em um grupo em particular que usa uma combinação de vários métodos de ataque.

O arquivo a5f20ef51316ce87f72c1e503ebd01c7 é uma extensão maliciosa para o Firefox, detectada como BREX_BROBAN.SMK, que foi enviada por spam ou baixada por outro malware. A extensão de arquivo usada para a extensão do Firefox é .xpi, mas o arquivo é de fato um arquivo. ZIP. Depois da extração, o código mais interessante está dentro do arquivo data/content.js:

Figura 7. Prefixos de bancos usados para corresponder aos “boletos”.

A primeira variável é um padrão de expressão regular usado para combinar os números da guia de pagamento para que as rotinas maliciosas comecem. A segunda variável contém 138 prefixos de bancos brasileiros usados pela extensão para corresponder ao número do boleto. Quando uma imagem de código de barras é encontrada, o malware baixa uma nova imagem de um servidor comando-e-controle (C&C) como pode ser visto no código abaixo:

Figura 8. Variável contendo o endereço do C&C.

Ele também envia um número de código de barras e o valor para o servidor C&C que responde com um novo número de código de barras correspondendo ao mesmo preço. Usando um servidor C&C, os criminosos podem também manter o controle de seus negócios.

Figura 9. Código responsável pela comunicação C&C.

Como uma nota à parte, os que têm o português como língua nativa reconhecerão a palavra “rico” usada para denominar arquivos no servidor C&C.

Operações em segundo plano nos servidores C&C

Tivemos acesso ao código fonte de alguns arquivos nos servidores C&C dessa família de malware em particular. O principal arquivo, rico.php, tem alguns códigos interessantes:

Figura 10. Código fonte do script rico.php para a operação C&C.

No código, $arrX é um arranjo contendo números de contas bancárias usadas para gerar novos códigos de barra. De fato, esses são os números de contas bancárias onde os criminosos recebem o dinheiro roubado.

O arquivo rico.php também tem rotinas de geração de número de guias de pagamento roubadas de um projeto de código aberto. Baseado nos números de contas bancárias, os criminosos podem gerar números novinhos de guias de pagamento com códigos de barras e retorná-las executando script de extensão maliciosa nas máquinas infectadas dos usuários.

Geração de Código de Barras

Um algoritmo personalizado é usado para gerar o código de barras usando dois arquivos de imagem 10×80, um totalmente preto e outro totalmente branco. As imagens são hospedadas no servidor C&C e links para elas são retornados em formato JavaScript Object Notation (JSON) para o calling script na extensão maliciosa no navegador e injetada com o HTML da guia de pagamento que o usuário solicitou ver em seu navegador.

Figura 11. Algoritmo usado para gerar os códigos de barras correspondentes aos números de boletos.

A imagem acima mostra parte do algoritmo usado pelos criminosos para gerar os códigosde barras com números correspondentes do boleto. Os links de URLS das barras brancas e pretas respondem à extensão maliciosa:

Figura 12. Criando uma nova barra com imagens alinhadas.

A largura da barra é controlada pelo algoritmo. O resultado é um novo código de barras com imagens alinhadas e um novo número a ser injetado nos navegadores das vítimas.

Quem está por trás da fraude de boleto?

Conseguimos descobrir que a fraude do boleto é realizada por múltiplos autores, mas provavelmente mantida por poucos. Tivemos acesso a páginas da web do painel de controle que os criminosos desenvolveram para acompanhar os kist vendidos, criados especialmente para outros criminosos. Eles são geralmente vendidos no submundo brasileiro por cerca de R$400 (US$ 138 dólares).

Considerando as técnicas usadas nesse ataque, diríamos que as pessoas por trás dele não são novatos já que constantemente melhoram seus métodos. Essa família de malware tem dezenas de domínios registrados e estão hospedados em locais “à prova de bala” na Rússia, Ucrânia e outros países que são usados como servidores C&C.

Baseado em dados reunidos pelo Whois, o ator da ameaça envolvido nesse ataque “nem tão novo” usa o endereço de email mariomotono99[@]outlook.com, que recentemente registrou os seguintes domínios:

- agoravaicaralho[.]asia

- bebado[.]asia

- bebono[.]asia

- bebulocomemo[.]asia

- bebum[.]asia

- controleusuarios[.]asia

- ficarricomesmo[.]asia

- mainhaminha[.]asia

- maninhaminha[.]asia

- meuamigo[.]ru

- vamomesmo[.]asia

- videoslegais[.]asia

Alguns deles foram confirmados como tendo sido usados pelos servidores C&C BROBAN, que são usados pelas famílias de malware JS_BROBAN / BREX_BROBAN. Outros domínios podem estar relacionados a diferentes campanhas de malware. A lista seguinte é uma lista de nomes de usuários do armazenamento em nuvem do Google que hospedam BROBAN:

- fefwferh45h45hrthrthrthrthrhrthtrh

- frthrtjhj5j5h5hfdd34343444

- j8nfnewfnuewfuewbfweewewew

- jabuinomaiamota

- m343ff4ufbnmm4uu4nf34m443frr

- macacaodoidao

- marujomentemesmomarujomentemesmo

- mb47747fbjhsdnwnudnfwfewdwedf3

- mk83nrn32r32nnfbfrbubeunri4i949ht

- mlki89mmdn8dmfnmfmuurnnfd

- mmimijfinfi3ij3i3kmnrmmf

- mnfufefuwnf8nffnfnfn

- morgadomesmo

- visualizaoronlines

- vorugamotulo

- wfwifjiwjiifiuerfreimmreiferjer

Os seguintes nomes de usuários da Amazon Cloud também foram usados:

- detranonlinesfevereiro

- documentoscom

- marim838nrn8rnnmm

Já notificamos o Google e a Amazon sobre essas contas maliciosas.

Como Você Pode Ficar Protegido Dessa Ameaça?

A FEBRABAN emitiu um guia no seu site para os usuários determinarem se o código de barras no seus boletos correspondem ao prefixo do banco ou não. A lista no site da FEBRABAN tem todos prefixos de bancos do Brasil.

Isso não significa que os usuários que não estão no Brasil estão a salvo dessa ameaça. Ameaças relacionadas a navegadores através de plugins maliciosos continuam a atormentar usuários desprevenidos, portanto, é aconselhável que fiquem longe de extensões desconhecidas no navegador. Ao baixar extensões no navegador, é absolutamente necessário se certificar de checar as permissões solicitadas, ou pensar em desabilitar extensões que você não reconhece.

Mantendo seus produtos de segurança e antivírus atualizados, os usuários podem ficar protegidos das ameaças. A família Trend Micro Security pode detectar e bloquear instalações e extensões maliciosas no navegador. O Trend Micro HouseCall também pode remover extensões maliciosas.

Para empresas, o Endpoint Security da Trend Micro Smart Protection Suite protege sistemas contra esse tipo de ataque, detectando arquivos relacionados e bloqueando URLs relacionadas e email através de nossas tecnologias de Reputação de Arquivo, Reputação da Web e Reputação de Email

Hashes relacionadas:

- JS_BROBAN.SM

- 27cf1e1d8e3ec899e524ac451c233b3150dd8047

- 3b429cc2f168898c472c1a65a6ec31f89768e7cd

- 778edc94532f84ee9a1b68260023101e80769e18

- 917054809ceffa48f90e3ddd5c72d06e5a558cb0

- fb33672a6da83e22acd872379acb2b7dbb977341

- 302a9635d92fd8fa7e52076cb35db232f2699c23

- 778edc94532f84ee9a1b68260023101e80769e18

- a117746f9cc3aafbd3431f6065308b0bf1e83a93

- f22dbc4d87326fcdcc742a9aeaf32c546c5410d1

- 1f3fd0f080bd1fff38437c0604af371f30081966

- BREX_BROBAN.A

- 2cf2ae130c874880da2f96922502209f4d2a6e2b

- be5ec74b3fa2e09c55310819a67c616ac6719bca

- BREX_BROBAN.B

- 5455b6cbd039bc403ed4622bf12ffb5d6538cac9

- 0cc0bdc0aebe7958f5ea780e41f5dba36c75ede3

- 0c38c6517e9934b7fb77f74ac85dd478c21c2ed6

- 0cc0bdc0aebe7958f5ea780e41f5dba36c75ede3

- 9287eeec1609b8d710b2c2fa0c959e56a1342f62

- 0cc0bdc0aebe7958f5ea780e41f5dba36c75ede3

- f607c025102723cbc45bb9380e609c1817b48e0b

- 0cc0bdc0aebe7958f5ea780e41f5dba36c75ede3

- 1b31be90bdec114892f255074f8be0ca81d86ce6

- 0cc0bdc0aebe7958f5ea780e41f5dba36c75ede3

- BREX_BROBAN.SMK

- e94ba9922c5f84264f907457c874116821f54c73