Desmontamos e investigamos os ataques digitais contra o setor de petróleo e gás e sua cadeia de suprimentos.

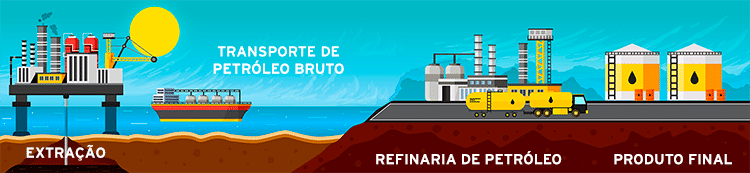

Mineração, transporte, refino, distribuição — a indústria de petróleo e gás possui uma cadeia de produção ampla e complicada que pode ser difícil de defender de maneira abrangente. Os riscos vêm de todos os lados: condições climáticas extremas capazes de afetar o transporte, políticas (globais e locais) podem impactar a produção e ataques físicos à infraestrutura que conseguem realmente ameaçar a segurança do trabalhador e até influenciar no suprimento mundial de petróleo. Com todos esses riscos concretos, ataques cibernéticos aparentemente intangíveis podem parecer menos urgentes.

No entanto, à medida que a automação das instalações e a conectividade entre redes aumenta, assim como o uso de serviços em nuvem, as empresas de petróleo e gás estão se tornando cada vez mais expostas a ameaças relacionadas à cibersegurança.

A infraestrutura típica das empresas de petróleo e gás

Durante todo esse processo, o monitoramento constante é crucial. Deve haver uma visibilidade estrita da temperatura, pressão, composição química e possíveis vazamentos. Os equipamentos de produção no local, bem como os sistemas instrumentados de segurança (SIS) e os sistemas de parada de emergência são vitais e geralmente são monitorados e controlados remotamente. Todos esses sistemas conectados podem potencialmente ser comprometidos por um invasor.

As empresas de petróleo e gás têm pouco incentivo para criptografar dados que fluem de sensores; no entanto, a falta de verificações de integridade da comunicação de dados deixa em aberto a possibilidade de ataques de sabotagem em poços de petróleo e refinarias por agentes mal-intencionados.

AMEAÇAS À INDÚSTRIA DE PETRÓLEO E GÁS

SABOTAGEM DE INFRAESTRUTURAS

Certos indivíduos mal-intencionados implantam malwares especificamente criados para destruir ou sabotar servidores de computadores, sistemas de controle ou redes de instalações de fábrica. Diferentes versões de um malware de eliminação foram usadas em ataques contra o setor de petróleo. O mais notável é que o malware Stuxnet foi lançado exclusivamente para atingir a centrífuga na instalação de enriquecimento de urânio de uma usina nuclear no Irã. Outro exemplo: um malware chamado Industroyer envia payloads que afetam os sistemas de controle industrial (ICS) usados em subestações elétricas e pode ser usado para atingir outras infraestruturas críticas.

As empresas do setor de petróleo e gás devem ter cautela com essas ameaças. Uma preocupação adicional é o fato de que nem sempre um malware específico é necessário para comprometer com êxito uma determinada instalação. Qualquer ferramenta de acesso remoto que permita ao invasor obter acesso a uma HMI (Human Machine Interface) para equipamentos implicaria em sérios riscos.

ESPIONAGEM E ROUBO DE DADOS

Espionagem e roubo de dados são questões críticas — as empresas confiam na propriedade intelectual única e exclusivamente para manter uma vantagem sobre os concorrentes. Nas indústrias de petróleo e gás, informações tais como resultados de testes, técnicas de perfuração, novas reservas de petróleo e composição química de produtos premium são altamente valiosas. E, é claro, o que é muito valorizado se torna altamente visado.

Existem certas táticas que os agentes de ameaças usam para tentar comprometer as comunicações ou encontrar uma maneira de manter uma presença nas redes corporativas para fins de espionagem: sequestro de DNS, ataque ao webmail e servidores VPN corporativos, ou até mesmo a captura de informações disponíveis ao público.

Além disso, espionagem e roubo de dados podem ser o ponto de partida para ações mais maliciosas. O reconhecimento é o primeiro passo de um ataque — as empresas precisam ser cautelosas e assumir que quaisquer sinais de espionagem são indicadores de um ataque mais complexo.

MALWARE EM CONSTANTE MUDANÇA

Malwares diferentes servem para propósitos diferentes em um ataque direcionado: invasão, roubo de dados, propagação e muito mais. Para um atacante, é fundamental estar presente no sistema da vítima. Eles precisam ter a capacidade de continuamente dar comandos para seus malwares e receber dados. Esse tipo de comunicação estável e constante entre o servidor de comando e controle (C&C) e o malware é uma prioridade; portanto, os invasores geralmente sempre atualizam seu malware para tentar ficar à frente das soluções de segurança que possam afetá-lo.

Cibercriminosos usam diversos malwares para infectar vítimas, manter a persistência e se comunicar. Por exemplo, webshells — pequenos arquivos escritos em PHP, ASP ou Javascript — podem ser usados para conectar-se a um servidor C&C, roubar informações, baixar arquivos em servidores comprometidos e muito mais. O encapsulamento de DNS é um método que explora o protocolo DNS para transmitir dados entre o malware e seu controlador. E até serviços de e-mail e nuvem podem ser usados como canais de comunicação.

RANSOMWARE

O ransomware pode ter um enorme impacto nas operações diárias, principalmente devido à natureza conectada das redes corporativas. O reconhecimento é necessário para obter acesso bem-sucedido à rede de uma corporação — os atacantes precisam definir suas metas para encontrar o melhor ponto de entrada. Geralmente eles usam e-mails de spear phishing criados especificamente para a empresa ou o setor. Então, um clique errado de um funcionário pode potencialmente expor centenas de dispositivos para se comprometer. Uma vez dentro de uma rede, o invasor tentará se mover lateralmente. Ele escolherá cuidadosamente um momento para aplicar o ransomware em servidores selecionados ou em massa na rede. O objetivo final é geralmente tornar a empresa incapaz de operar normalmente ou incapaz de recuperar dados perdidos (por exemplo, adulterando o sistema de backup), para que eles tenham maior probabilidade de pagar o resgate.

RECOMENDAÇÕES DE SEGURANÇA

As instalações de petróleo e gás são infraestruturas críticas, criando produtos vitais para economias do mundo todo. Proteger a cadeia de suprimentos não é apenas uma questão significativa para as empresas envolvidas na fabricação dos produtos, mas também para aqueles que dependem e consomem os produtos.

- Certifique-se de que todas as comunicações de dados têm verificações de integridade.

- Bloqueie e proteja nomes de domínio.

- Use extensões de segurança do sistema de nomes de domínio (DNSSEC).

- Mantenha todos os softwares atualizados.

- Monitore vazamentos de dados.

- Faça pleno uso das configurações de segurança nos serviços em nuvem.

- Treine e mantenha os funcionários cientes das ameaças atuais.

Uma parte desta pesquisa que detalha as atividades do grupo de atacantes APT33 foi publicada em 13 de novembro de 2019 no artigo Mais de uma dúzia de botnets APT33 ofuscadas usadas para segmentação estreita extrema.

Leia o White Paper completo, Drilling Deep: A Look at Cyberattacks on the Oil and Gas Industry (em inglês) para aprender mais sobre ameaças críticas à indústria de petróleo e gás.