O efeito total do cibercrime está sendo sentido mais fortemente do que nunca. Foram-se os dias em que o cibercrime se limitava apenas à tela do computador de uma pessoa – os hacks recentes a uma companhia aérea e as violações de dados vistas no último trimestre deixaram isso bem claro. Os ataques do 2º trimestre de 2015 sinalizam que as ameaças cibernéticas estão se transformando em uma preocupação física real, e isso pode piorar.

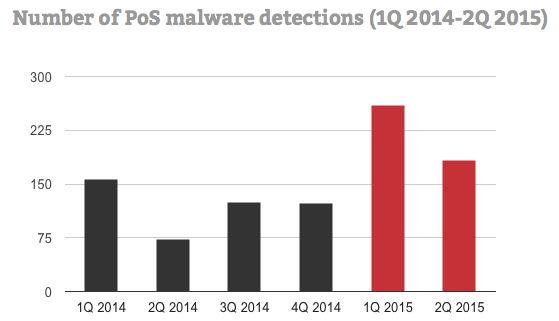

As histórias de segurança do último trimestre também mostraram que os agressores estão encontrando formas cada vez mais criativas para se infiltrar e abusar de tecnologias existentes. Pegue, por exemplo, o número crescente de ataques envolvendo roteadores e detecções de alteradores de DNS, especialmente no Brasil, que registrou por 81% do número total de detecções de alteradores de DNS no trimestre. Os avanços de malware em pontos de venda (PDV) continuaram a ser um aborrecimento para as empresas, mas seu pequeno declínio no 2º trimestre poderia significar que a ameaça pode estar chegando ao seu ponto de saturação.

Isso não significa que os cibercriminosos estão abandonando suas antigas operações. O malware tradicional ainda está em circulação, com componentes básicos de malware prontamente disponíveis para qualquer pessoa criar sua própria grande empresa maliciosa. O segundo trimestre também lançou alguma luz sobre operações cibercriminosas individuais vistas em todo o globo, como se viu nos Estados Unidos, Brasil e Canadá, entre outros países.

Parcerias Público-Privadas (PPP) estão progredindo e foram vistos mais esforços organizados de agência legais. Derrubadas de botnets e o indiciamento do idealizador do Silk Road, Ross Ulbricht, mostram que o cibercrime teve um impacto no mundo real com consequências concretas. Entidades governamentais foram os principais alvos de ataques no segundo trimestre, com a violação da OPM marcando o maior incidente até hoje, expondo mais de 20 milhões de registros.

Também vimos agressores se aproveitando de vulnerabilidades e pontos fracos em várias plataformas. Vimos uma integração mais rápida de exploits em kits, como evidenciado pela grande quantidade de detecções relacionadas ao Angler Exploit Kit, com seus criadores integrando mais agressivamente exploits para as vulnerabilidades do Adobe® Flash®. Segundo o Diretor do Deep Security Labs, Pawan Kinger, “as grandes empresas devem ficar muito atentas a vulnerabilidade nos softwares e plugins que elas usam. Aplicações personalizadas precisam de uma verificação personalizada. Um bom teste de penetração nas aplicações personalizadas sempre compensa.”

Com cada vez mais tecnologias voltadas para o público sendo desenvolvidas para a conectividade da Internet, estamos testemunhando uma recorrência em ataques que são mais fortemente sentidos. A segurança e privacidade do usuário online nunca foram tão críticas quanto agora.