Há pouco mais de um ano, a Trend Micro detectou o ransomware Cerber (mapeado pela Trend Micro como família RANSOM_CERBER).

Atualmente, a família tem a reputação de ser a mais fértil de ransomware no cenário de ameaças. Desde sua primeira aparição nos mercados clandestinos da Rússia em março de 2016, o Cerber deu origem a várias versões cujas estruturas foram atualizadas frequentemente pelos seus desenvolvedores, como no caso do Cerber 4.1.5. O sucesso da família foi tanto que, segundo notícias, ofuscou até mesmo outras variações de ransomware, como o Locky (RANSOM_LOCKY).

Mina de ouro: Ransomware como Serviço

O Cerber se destacou, em relação aos outros malwares criptografados em arquivo, quando seus desenvolvedores o tornaram um commodity, adotando um modelo de negócios em que hackers parceiros podem comprar o ransomware como um serviço.

O lucro dos desenvolvedores vem das comissões que recebem – de até 40% – de cada resgate pago pelas vítimas. Após muita persistência, o Cerber se tornou uma mina de ouro do cibercrime que, segundo relatos, rendeu 200.000 dólares em comissões para seus desenvolvedores em um único mês do ano passado.

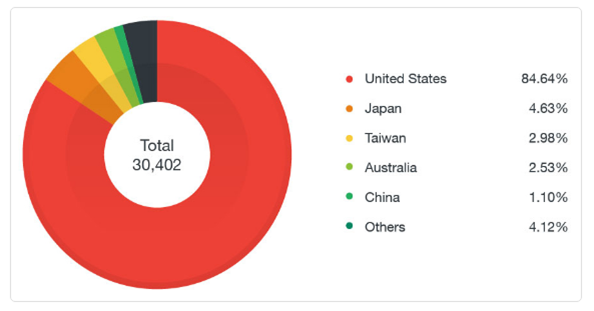

Lucrativo e customizável para os “franqueados”, não é nenhuma surpresa que o Cerber tenha ganhado várias cópias. As amostras exclusivas do Cerber – com base no feedback da Trend Micro SmartProtection Network™ – mostra que as empresas e usuários individuais ainda estão em recuperação pelo impacto causado: entre os países mais afetados, os EUA estão no topo. O impacto do Cerber pode ser percebido também em organizações na área da educação, fábricas, setor público, tecnologia, saúde, energia e transportes.

A Trend Micro também constatou que, desde 2016, a evolução do Cerber demonstra como seus desenvolvedores diversificam constantemente a cadeia de ataque do ransomware, ao mesmo tempo em que ampliam suas capacidades para estar sempre à frente neste cenário.

A versão mais recente do ransomware fornece um panorama do quanto a ameaça ainda avançará: descoberta pela Trend Micro, o Cerber Versão 6 tem sido monitorado desde o começo de abril deste ano. Vetores de chegada múltiplos e rotinas reformuladas de criptografia de arquivos, foram alguns dos mecanismos detectados pela Trend Micro. Além disso, recursos de defesa que incluem técnicas anti-sandbox e anti-AV, foram também encontrados.

A evolução do Cerber em e-mails de Spam

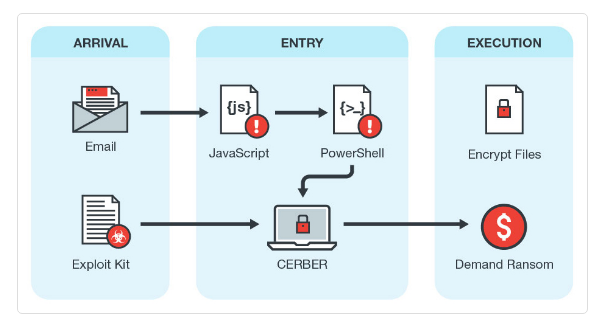

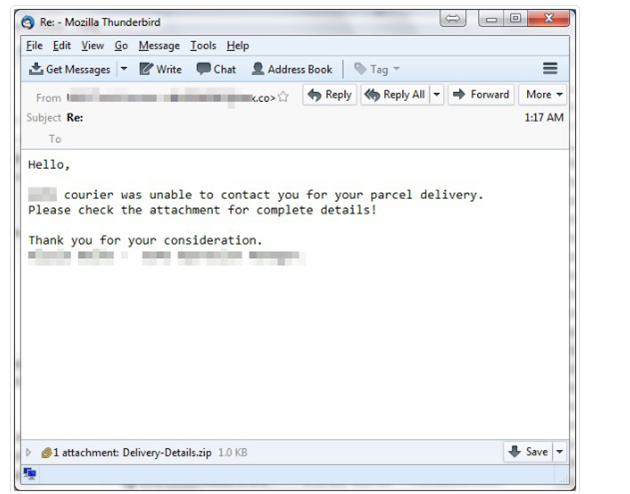

Todas as versões do Cerber são conhecidas por usarem e-mails de spam como um de seus vetores de chegada. Na versão 6, os e-mails de spam contêm um anexo zipado com um arquivo Java (JS) malicioso e que agem com uma abordagem tripla: fazem o download direto, executam o payload e agendam uma tarefa para executar o Cerber ou o script PowerShell, depois de dois minutos.

Adicionar um período de atraso na cadeia de ataque permite que o Cerber evite as tradicionais sandboxes, particularmente aquelas com mecanismos de time-out ou que esperam pela execução final do malware.

Exploit kits são também um elemento chave na distribuição do Cerber. Campanhas publicitárias maliciosas foram observadas em 2016 desviando os usuários para exploit kits como o Magnitude, Rig e Neutrino – que desde então se tornaram privados – e que atacam o sistema ou as vulnerabilidades do software. Neste ano, a Trend Micro tem observado um jogador relativamente novo, o kit de exploração Sundown, juntar-se à competição.

Diferenciais da Versão 6 do Cerber

A nova versão do Cerber 6 permite que ele seja configurado com regras de firewall do Windows a fim de bloquear o tráfego externo de todos os arquivos binários executáveis dos firewalls, antivírus e antispyware instalados no sistema. Isto possivelmente pode restringir a sua detecção e reduzir as capacidades de proteção da rede. O Cerber também é capaz de contornar e impedir a detecção estática por learning machine com base na autopercepção das ferramentas de análise e ambientes virtuais.

Outra diferença notável é a criação de uma função separada que lê e criptografa os conteúdos do arquivo. Os desenvolvedores do Cerber se destacam por implementar sua própria criptografia. A separação da função de criptografia para o Cerber 6 demonstra os esforços constantes dos autores de malware em sofisticar suas operações.

Dada a natureza comercial do ransomware, parte de seu futuro depende das demandas de seus franqueados e distribuidores, ou da necessidade dos operadores/desenvolvedores de manterem a competitividade do Cerber como um serviço.

A evolução do Cerber reflete a necessidade das organizações e usuários finais estarem cientes da constante evolução de ameaças. Os usuários finais correm o risco de perder dinheiro e importantes arquivos para o ransomware, além de ameaçar operações comerciais de organizações, reputação e resultados.

Boas Práticas

Para evitar ameaças deste tipo, a Trend Micro recomenda que os usuários e empresas:

- Mantenham seus sistemas atualizados;

- Tenham cautela com relação a e-mails suspeitos e não solicitados;

- Façam backup regularmente de arquivos importantes;

- Cultivem uma cultura de cibersegurança no local de trabalho.

Os administradores de TI/sistemas e os profissionais de segurança da informação podem ainda defender o perímetro de sua organização incorporando camadas adicionais de segurança contra arquivos, processos, aplicativos suspeitos. Os usuários e as empresas também podem se beneficiar de uma abordagem multicamadas de segurança que forneça proteção abrangente aos gateways, endpoints, redes, e servidores.

O Trend Micro™ Smart Protection Suites, e Worry-Free™ Business Security podem proteger os usuários e empresas dessas ameaças por meio da detecção de arquivos maliciosos, assim como o bloqueio de todas as URLs maliciosas. O Trend Micro™ Deep Discovery™ tem uma camada de inspeção de e-mail que pode proteger as empresas por meio da detecção de anexos e URLs maliciosos.

O Trend Micro OfficeScan™ com XGen™ segurança de endpoint oferece machine learning de alta fidelidade com outras tecnologias de detecção e inteligência global contra ameaças para ampla proteção contra ransomware e malwares avançados.

Ficou interessado no tema? Leia a pesquisa completa no Blog internacional da Trend Micro.