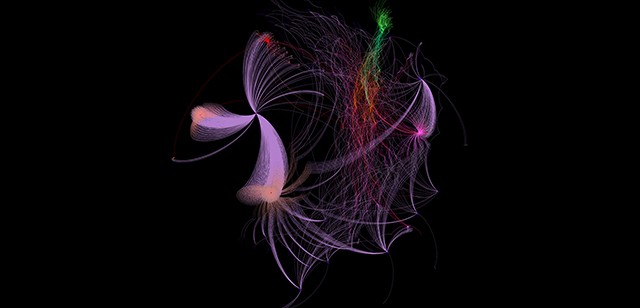

Prevendo uma nova era: cibercriminosos usando o Machine Learning para criar ameaças altamente avançadas

Listamos um resumo de PoCs e ataques reais onde o machine learning foi aplicado para obter um quadro mais claro do que é possível e do que já é uma realidade em relação às ciberameaças baseadas nesta tecnologia (mais…)

Ler Mais