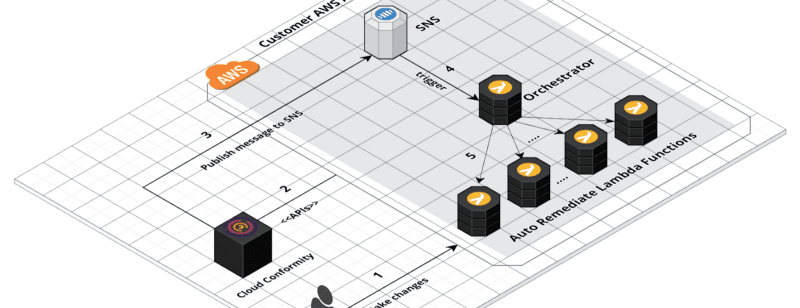

Fechando o Gap de Cloud Security: Auto Remediation na Infraestrutura da AWS

O Cloud One Conformity Auto-Remediation é uma ferramenta de automação que resolve em tempo real vários problemas de segurança detectados na sua conta Amazon Web Services. À medida que mais organizações migram para a nuvem da AWS por seus inúmeros benefícios, a mudança não deixa de ter desafios quando se…

Ler Mais