Os cibercriminosos continuam atuando forte com suas campanhas de phishing, com iscas que vão desde mensagens sobre Covid até promessas falsas de transferências de fundos.

- Campanhas de phishing ativas usam iscas como sorteios, cartões e sites de pagamento maliciosos

- Os ataques seguem o mesmo padrão: promessas de ganhos fáceis e requisição de dados para confirmação da suposta transação

- Erros em formato, gramática e outras falhas são indícios da falta de autenticidade das ações

Nós previmos que este ano os cibercriminosos continuarão a tirar proveito dos efeitos e incidentes relacionados à Covid-19 — como a dependência das pessoas em compras on-line e serviços eletrônicos e o aumento da necessidade de assistência financeira — para atrair as vítimas e roubar informações importantes. Mesmo que novas maneiras de roubar informações surjam regularmente, as que foram testadas e comprovadas ainda estão sendo utilizadas ativamente. Discutimos os comportamentos e indicadores externos de algumas campanhas de phishing que observamos desde o final de dezembro de 2020 até as primeiras semanas de janeiro de 2021. Essas campanhas destacam a inclusão de formulários de pagamento on-line falsos com o objetivo de roubar informações financeiras de forma mais eficiente.

Golpes do sorteio

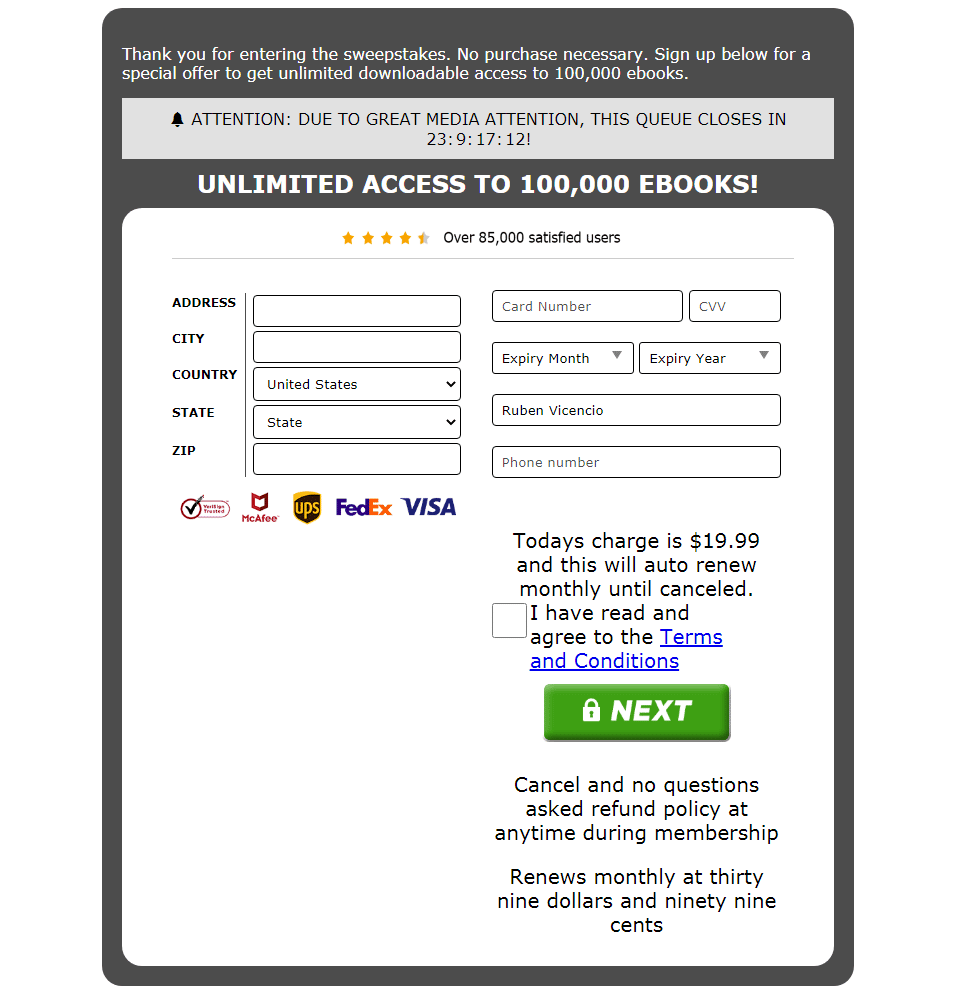

Em uma campanha, vimos como agentes mal-intencionados atraíram as vítimas com uma oferta de sorteio falsa (winneragent[.]com/usr/register). Na parte superior da página, uma contagem regressiva pode ser vista ao lado de uma mensagem afirmando que, devido à “grande atenção da mídia”, a fila de sorteios terminará após certo número de horas. O objetivo é criar um falso senso de urgência nas vítimas em potencial.

A página de destino de sorteios falsos também afirma que nenhuma compra é necessária. No entanto, ela instrui as vítimas a codificar suas informações pessoais e informações de cartão em um formulário falso para obter “acesso ilimitado para download a 100.000 e-books”. Curiosamente, o valor inicial de US $19,99 é diferente da suposta taxa de renovação mensal de US $39,99.

Figura 1. Uma página de destino do esquema de sorteio falso

O site também afirma ter suporte e ser verificado por várias marcas, apesar de não ter links externos afiliados a ele.

Olhando mais de perto, vimos que o domínio é relativamente novo — tem menos de um ano, na verdade. Este é um forte indicador de que o domínio é inerentemente usado para fins de fraude.

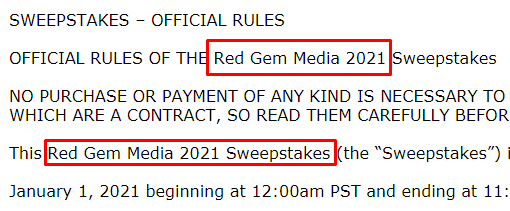

A página de termos e condições deste site de sorteios falsos aponta para uma empresa chamada “Red Gem Media”, que supostamente hospeda atividades fraudulentas e executa vários desses tipos de sorteio.

Figura 2. O sorteio falso é executado por uma empresa chamada Red Gem Media.

Depois que um usuário envia suas informações, a página redireciona para uma mensagem indicando um envio malsucedido.

Figura 3. Uma mensagem indicando que o envio não foi bem-sucedido

Esquema de transferência de dinheiro falso

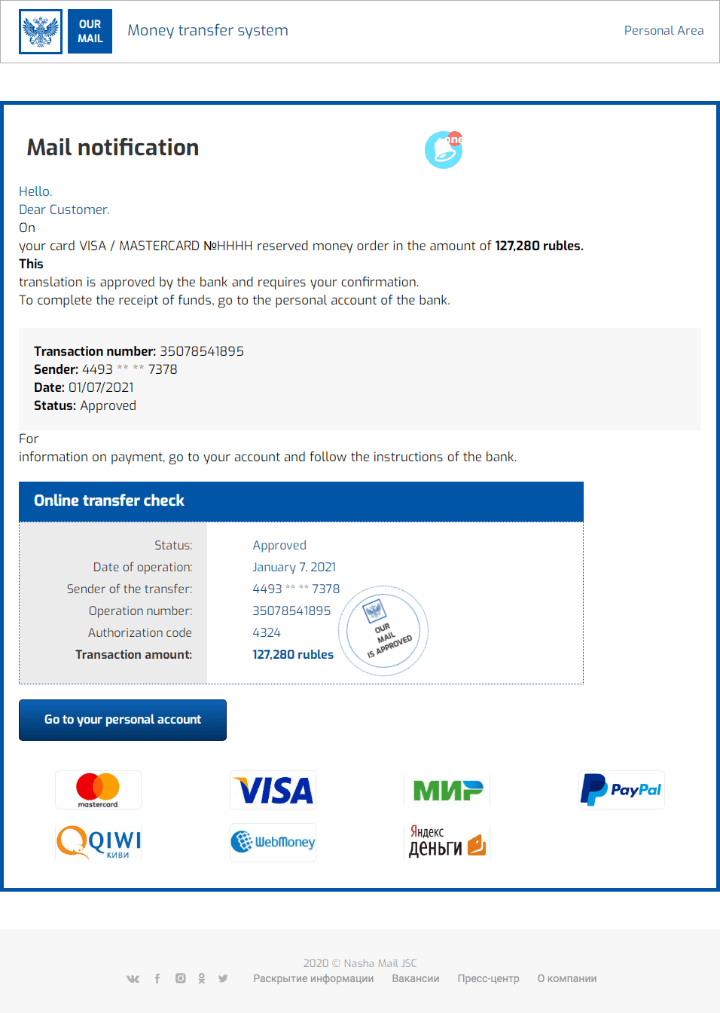

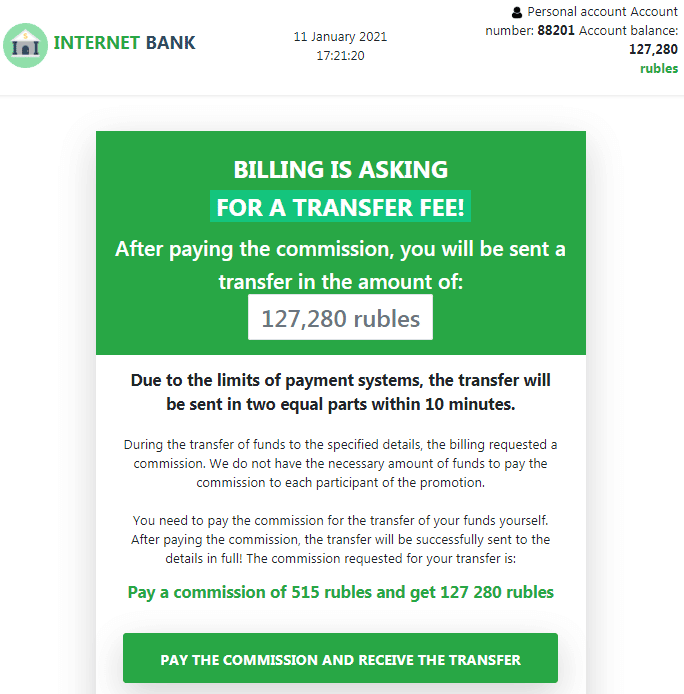

Outro esquema recente de phishing tenta enganar as vítimas para fornecer as informações do cartão em troca de uma grande quantia em dinheiro que será depositada em sua conta após o pagamento de uma taxa de transferência. Os cibercriminosos enviam e-mails de phishing às vítimas, informando que uma quantia de 127.280 rublos russos (aproximadamente o equivalente a US $1.700 no momento da redação deste artigo) foi aprovada, mas precisa ser confirmada pelo usuário para que a transferência seja realizada.

Figura 4. O e-mail de phishing usado neste esquema de transferência de dinheiro

Além dos gritantes erros gramaticais e de layout, o e-mail também contém um número de transação falso e um número de conta de remetente igualmente falso. O que está faltando no e-mail, no entanto, é o nome do serviço de transferência de dinheiro. Ao clicar no botão “Vá para sua conta pessoal”, o e-mail será redirecionado para uma página que se apresenta como a conta pessoal do usuário em um site de transferência de dinheiro (ckconsulting[.]host/landing4.html).

Figura 5. Uma página de conta pessoal fake no site de transferência falsa de dinheiro

A página de conta pessoal fake, que apresenta um nome de banco genérico chamado “Banco da Internet”, está em um domínio relativamente novo.

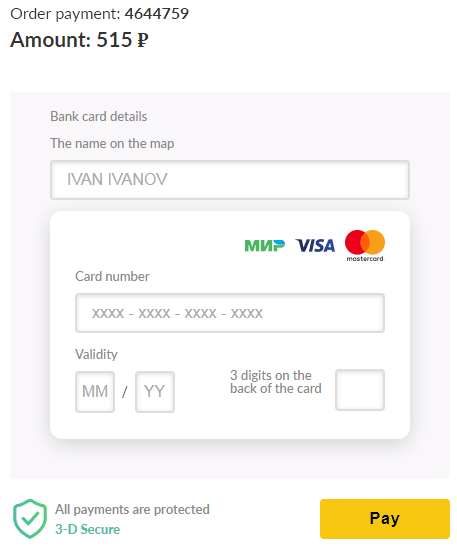

Ao clicar no botão “Pagar a comissão e receber a transferência”, o usuário será redirecionado para fjpay[.]icu, que exibe um formulário de cartão de crédito ou débito falso. A taxa de transferência indicada no formulário é de 515 rublos russos (equivalente a US $6,95 no momento da redação deste artigo).

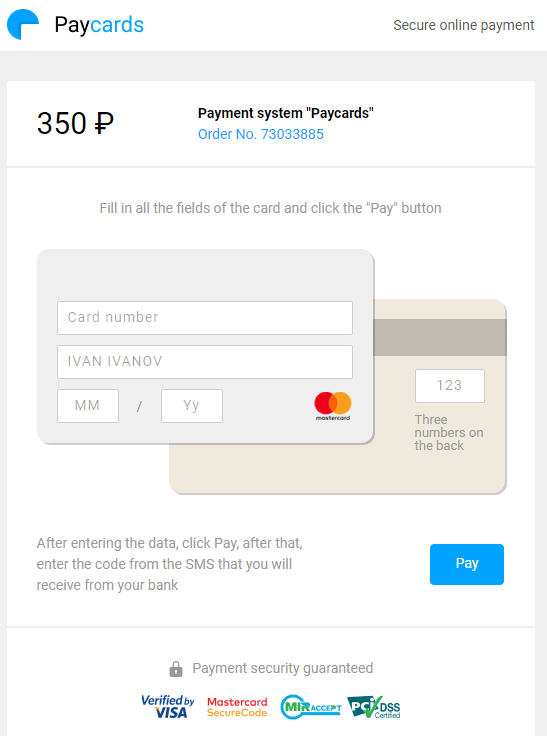

Figura 6. Formulário de cartão de crédito ou débito falso

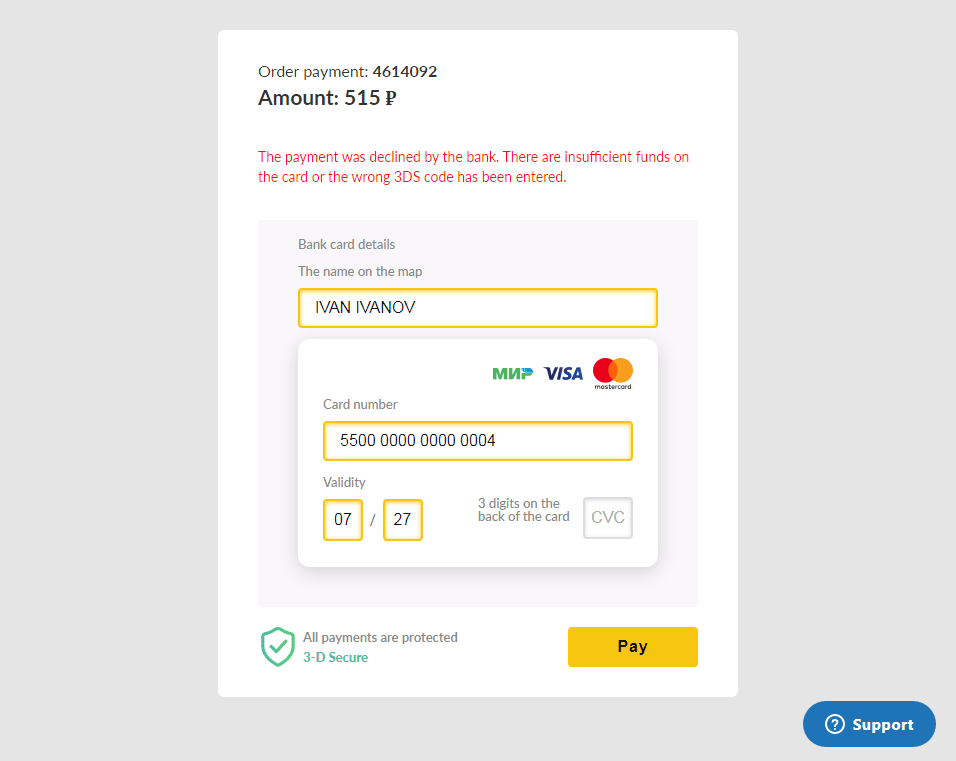

Assim que as credenciais da vítima forem codificadas no formulário, a página será redirecionada para um serviço de verificação de transação legítimo (cap.attempts.securecode.com). Este processo é usado para verificar se os dados do cartão fornecidos são válidos. Assim que os dados do cartão forem verificados, aparecerá uma mensagem de erro informando que o pagamento foi recusado pelo banco.

Figura 7. Uma mensagem de erro informando que o pagamento da taxa de transferência bancária não foi realizado

Sites falsos de serviço de pagamento on-line

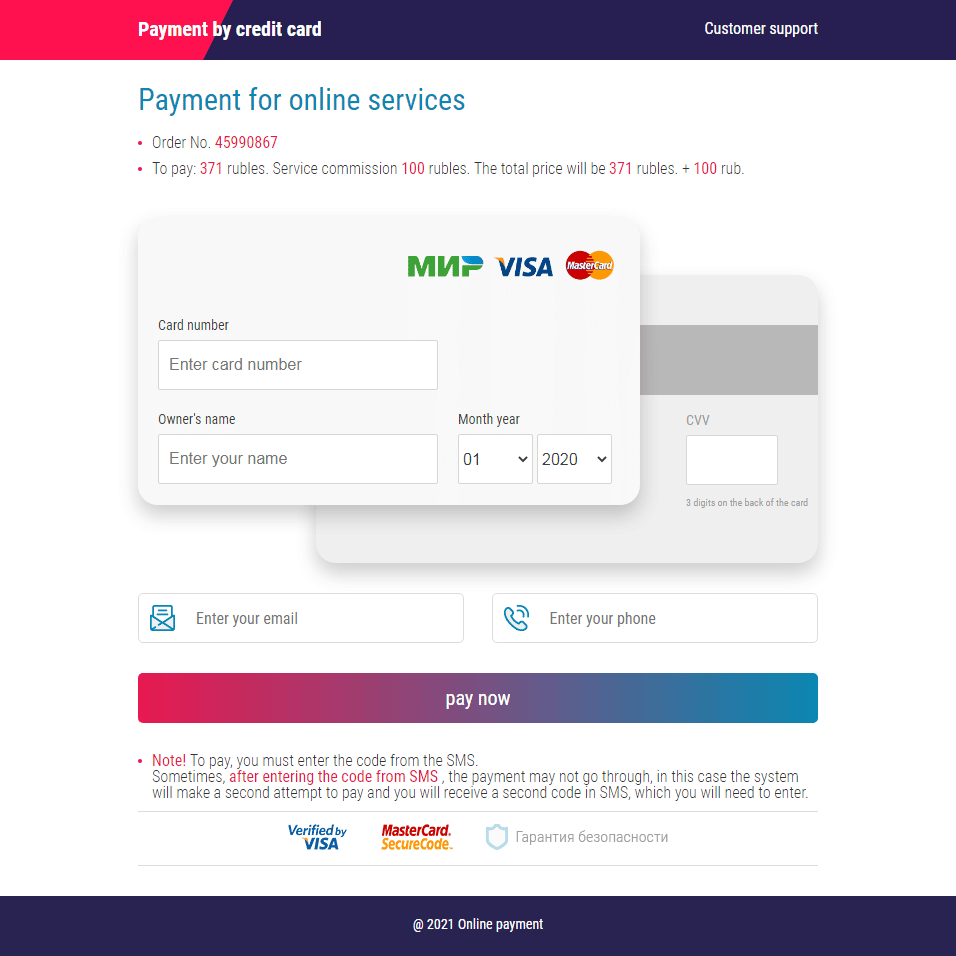

Recentemente, também vimos cinco sites falsos de serviços de pagamento on-line cujo objetivo é desviar informações de cartão de crédito das vítimas. Elas recebem e-mails que contêm links para esses sites.

Figura 8. Um site de serviço de pagamento on-line falso

Dois desses sites, gosinpay[.]com e onepay[.]shop, são domínios relativamente novos.

Depois que um usuário concorda em pagar uma determinada quantia, a página o redireciona para um serviço legítimo de verificação de transações (cap.attempts.securecode.com) para verificar a validade das informações do cartão. Depois disso, a página será redirecionada de volta para o formulário sem nenhuma indicação se o pagamento foi bem-sucedido.

Os outros três sites falsos de serviços de pagamento on-line, pay-ping[.]top, payink[.]top, e aalbn[.]xyz, têm menos de um mês.

Figura 9. Um site de serviço de pagamento on-line falso

Depois que as informações do cartão são preenchidas e a vítima clica no botão “pagar”, o site exibe uma mensagem de erro.

Figura 10. A mensagem de erro após a vítima codificar informações no formulário de serviço de pagamento on-line falso

Golpes de serviço de entrega

Vimos três golpes de entrega de pacotes que falsificam empresas postais e de entrega legítimas para desviar informações financeiras das vítimas. Os agentes maliciosos por trás dessas campanhas fornecem links para esses sites mal-intencionados por meio de e-mails de phishing. Em todas as três campanhas, os cibercriminosos copiaram conteúdo de empresas autênticas para enganar as vítimas e fazê-las fornecer suas informações financeiras sem hesitação.

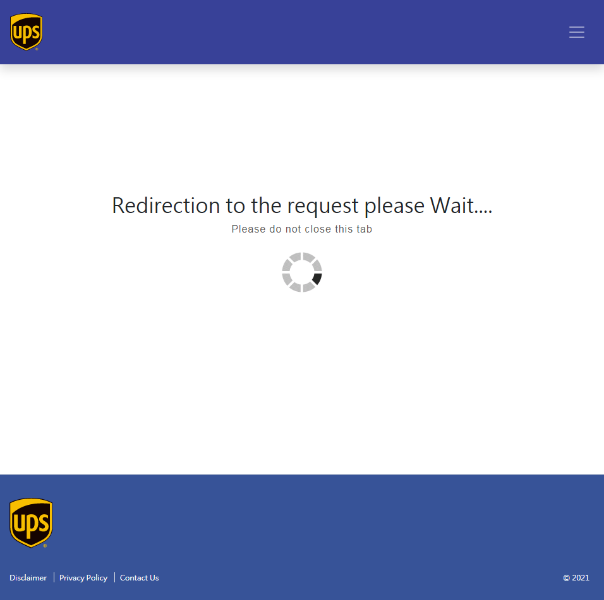

Site de pagamento on-line falso da UPS Taiwan

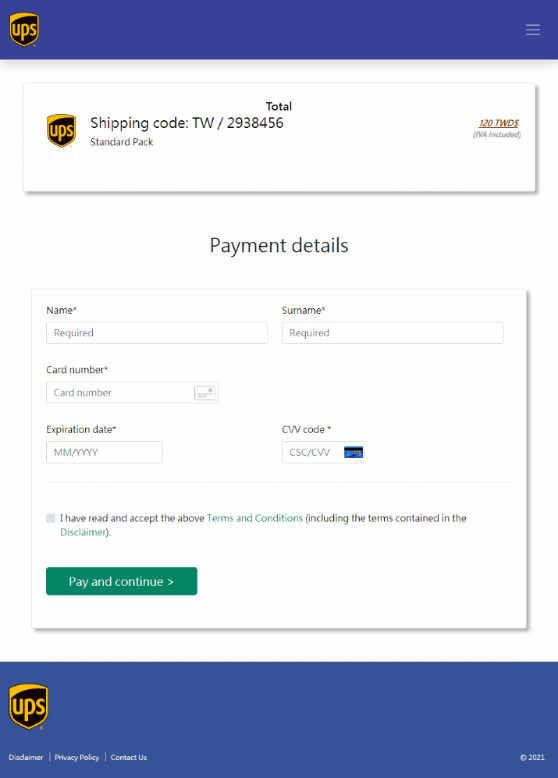

Um e-mail de phishing exibe uma página de pagamento de entrega falsa de pacote, supostamente da UPS Taiwan. A página pede as informações de crédito ou débito da vítima antes que um suposto pacote seja entregue.

Figura 11. Formulário de pagamento de pacote UPS Taiwan falso

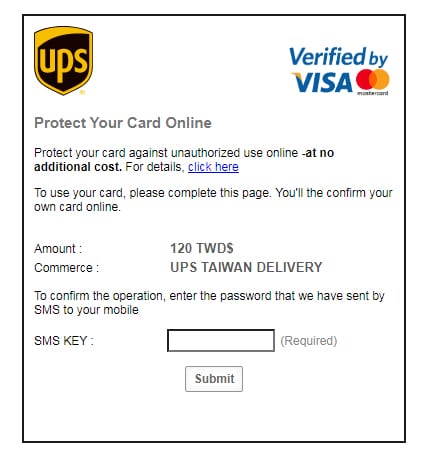

O formulário de pagamento falso tem um URL não relacionado à UPS (rupeezen[.]com/wp-content/ups.taiwan.delivery/5ff9a9f49fffc26/payment.php). Ao clicar em “Pagar e continuar”, o usuário será redirecionado para uma página de verificação de SMS fake.

Figura 12. Uma página de verificação de SMS fake

Além dos óbvios erros gramaticais na página de verificação, outro indicador de que se trata de uma página falsa é que, quando um usuário digita qualquer número na parte da “chave SMS”, isso leva automaticamente a uma página que carrega infinitamente.

Figura 13. Uma página falsa da UPS Taiwan redireciona para uma página de carregamento infinito.

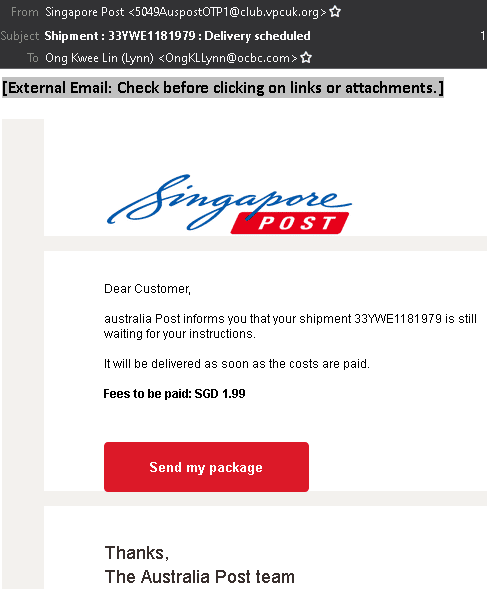

Site falso do Chunghwa Post

Também vimos uma campanha que engana uma página de pagamento on-line do Chunghwa Post, o serviço postal oficial de Taiwan. Como a campanha mencionada anteriormente, esta página de pagamento fake copiou conteúdo do Chunghwa Post para enganar as vítimas e fazê-las codificar suas informações financeiras antes que um suposto pacote seja entregue. É interessante notar que os URLs relacionados a este site de pagamento são semelhantes à construção de domínio do site da Chunghwa Post (track-post-gov-tw[.]info/post/internet/Group/fe98e/SSLAuthUI.html que redireciona de track-post-tw[.]com/dpc/sd5cds48sd8.html).

Figura 14. Uma página falsa de pagamento on-line do Chunghwa Post

Embora ambos os domínios não forneçam informações para suas datas de registro e criação, há evidências de que eles são relativamente novos. É importante observar que, no momento da escrita, o conteúdo desses domínios está inacessível.

Figura 15. As informações de domínio para os URLs relacionados à página fake de pagamento track-post-tw[.]com e track-post-tw[.]info

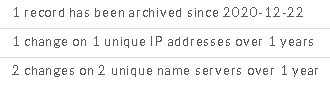

Site falso do Singapore Post

A terceira campanha apresenta um site falso do Singapore Post. Aqui, um e-mail de phishing informa um usuário sobre uma suposta entrega pendente que será feita somente depois que o usuário pagar uma pequena taxa de SGD1,99 (equivalente a US $1,49 no momento da redação deste artigo). No entanto, a Figura 16 mostra que o endereço de e-mail do agente malicioso não está relacionado ao Singapore Post (club[.]vpcuk[.]org). Significativamente, o e-mail também é assinado no final como “Equipe do Australia Post”.

Figura 16. Um e-mail de phishing do Singapore Post

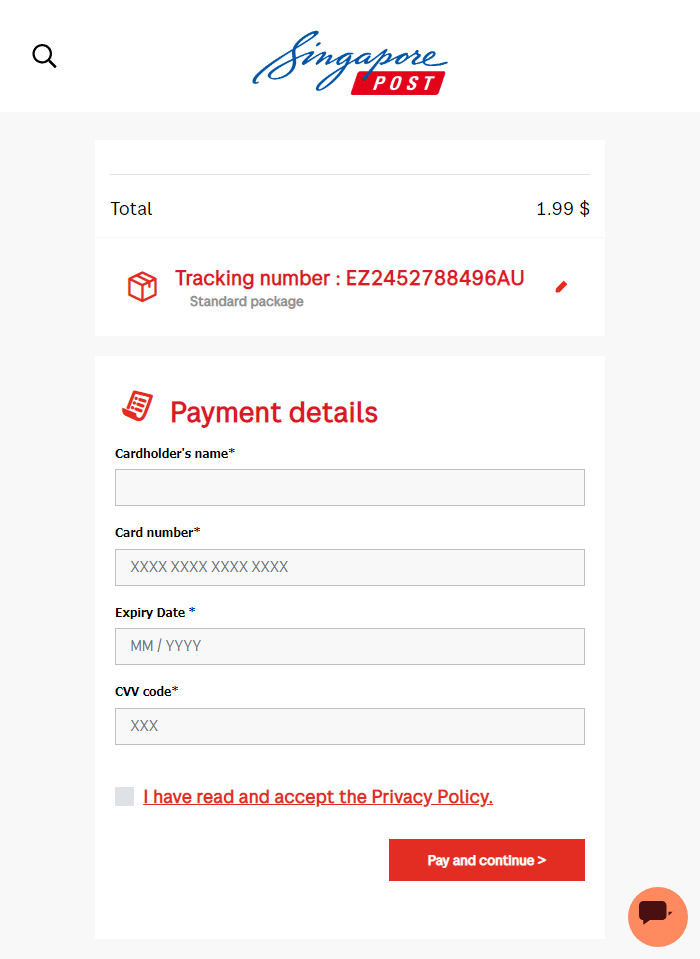

Semelhante às campanhas mencionadas anteriormente, o e-mail de phishing redireciona para um site fake (vs29[.]com/sgspost/manage/) que imita o conteúdo do Singapore Post. Ele também exibe algumas informações de pedido falsas e pede os dados do cartão da vítima.

Figura 17. Uma página falsa de pagamento do Singapore Post

Uma vez que a vítima insere as informações do cartão de crédito ou débito, a página de pagamento falsa levará a uma página de verificação com carregamento infinito — um indicador de que o pedido pendente não é autêntico.

Figura 18. Uma página de verificação de carregamento infinito

Mais golpes de phishing estão por vir

A Covid-19 provou que, com ou sem uma pandemia, os cibercriminosos continuarão a atacar as vítimas para obter lucros ilícitos. Na verdade, os cibercriminosos se tornaram ainda mais predatórios durante a pandemia. Por exemplo, à medida que mais pessoas em diferentes países preferem fazer compras on-line para ficar em casa, um aumento colossal de 350% em sites de phishing foi observado no primeiro trimestre de 2020.

Nas campanhas que destacamos neste artigo, os agentes mal-intencionados incluíram formulários de pagamento on-line falsos para obter informações financeiras das vítimas sem esforço — uma tendência que pode se tornar o novo normal para sites de phishing, mesmo após o período de pandemia. Roubar credenciais de e-mail e senha é uma prática comum para criadores de phishing, mas esse modo de operação também pode ser infrutífero, especialmente porque muitas marcas on-line populares agora oferecem suporte à autenticação de dois fatores e multifator, sem mencionar até mesmo autenticadores de terceiros para evitar contas indesejadas logins em seus sites. Para criadores de phishing, é mais fácil roubar informações de crédito e débito. Na verdade, os caixas eletrônicos não exigem um cartão bancário físico, desde que os saques sem cartão sejam permitidos. Além disso, embora eles exijam um número PIN antes que qualquer transação possa ser feita, esse ainda é um problema mais fácil de corrigir para os criadores de phishing por meio de técnicas de força bruta.

Práticas recomendadas contra golpes de phishing

Para permanecer protegido contra ameaças de phishing, é recomendável que os usuários sigam algumas práticas recomendadas:

- Inspecione o nome do site. Normalmente, os domínios de golpes e phishing vêm na forma de palavras aleatórias que não estão relacionadas ao serviço que representam (por exemplo, ckconsulting[.]com ou vs29[.]com).

- Inspecione o conteúdo do site. Se você clicar em um site sem saber, verifique sua marca ou o nome do serviço. Sites de phishing são um pouco complicados, pois costumam copiar o conteúdo de uma marca legítima. É por isso que é útil explorar links externos, como as páginas “Termos de serviço”, “Ajuda” e “Política de privacidade”, se disponíveis.

- Verifique todas as informações. Se você receber um e-mail indicando que é o destinatário de um pedido de entrega, certifique-se de que ele é legítimo, verificando manualmente sua conta no site oficial do serviço postal ou de entrega.

Soluções Trend Micro

A solução Trend Micro™ Cloud App Security aprimora a segurança do Microsoft 365 e outros serviços em nuvem, aproveitando a análise de malware de sandbox para ransomware, comprometimento de e-mail comercial (BEC) e outras ameaças avançadas. Ele também protege o compartilhamento de arquivos em nuvem contra ameaças e perda de dados, controlando o uso de dados confidenciais e protegendo o compartilhamento de arquivos contra malware.

O Trend Micro™ Deep Discovery™ Email Inspector defende os usuários contra ataques de phishing e ransomware por meio de varredura em tempo real e técnicas de análise avançada para ataques conhecidos e desconhecidos.

O Trend Micro™ Security, que inclui Antivirus + Security, Antivirus for Mac®, Internet Security, Maximum Security e Premium Security Suite, protege os usuários contra ameaças da web, golpes e tentativas de phishing. Ele também bloqueia sites maliciosos que visam roubar dados pessoais.

O Trend Micro™ Home Network Security protege as redes domésticas bloqueando com eficácia intrusões, tentativas de hacking e ameaças da web.

O Trend Micro™ Mobile Security para Android e o Trend Micro Mobile Security para iOS impedem ameaças, bloqueiam aplicativos e sites maliciosos, melhoram o desempenho do dispositivo e protegem os usuários contra redes Wi-Fi inseguras.

O Trend Micro™ Fraud Buster é um serviço on-line gratuito que utiliza sistemas avançados de machine learning e o extenso banco de dados da Trend Micro para informar aos usuários se um e-mail ou mensagem de bate-papo suspeitos representam uma ameaça ou de outra forma por meio de um sistema de classificação.

O Trend Micro Check, uma extensão do navegador para Google Chrome e um chatbot para Facebook Messenger e WhatsApp, ajuda a proteger os usuários verificando ativamente sites suspeitos e golpes de vendas. Ele também se integra ao NewsGuard, permitindo que os usuários verifiquem a credibilidade de notícias e histórias on-line.

O Trend Micro Site Safety Center é um serviço on-line gratuito que permite aos usuários verificar se um URL é seguro para acesso. Ele fornece pontuações aos usuários com base em vários fatores, incluindo locais históricos, mudanças e indicações de atividades suspeitas.