O ransomware é a praga da moderna equipe de segurança de TI. Conseguindo se propagar por seu ambiente de TI, pode fechar sua empresa, negando acesso a dados de missão crítica talvez por dias, ou até definitivamente. O resultado? A interrupção de fornecimento de serviços, perda de produtividade e um grande golpe em sua reputação e lucros. Alguns acreditam que a melhor resposta é bloqueá-lo no gateway de email/web e treinar seus funcionários para identificar melhor emails suspeitos. Embora isso seja importante, não é a história toda. Os cibercriminosos também estão procurando seguir outro vetor de ataque, apontando diretamente para seus servidores – explorando vulnerabilidades não corrigidas e sistemas sem suporte.

É por isso que a segurança de servidor é uma parte essencial da defesa em camadas, que as empresas precisam implantar para reduzir o risco de um ataque de ransomware.

Hora de corrigir

Seus dados mais valiosos ficam nos servidores, portanto, é natural que os bandidos estão se dirijam diretamente para essa parte da infraestrutura de TI. Isso pode ser visto em novas ameaças como o SAMSAM que, ao invés de chegar na forma de uma URL ou anexo em email maliciosos, explora vulnerabilidades em servidores. Ele já forçou uma parada temporária de 10 hospitais de Maryland que faziam parte da rede MedStar e anda causando problemas semelhantes no setor de educação.

Nenhum profissional de TI pode negar a importância do patching. Mas nem sempre é tão fácil. Os ambientes modernos de TI são complexos e heterogêneos, exigindo o gerenciamento de vários mecanismos de patching diferentes. Para sistemas de missão crítica, a aplicação de patches às vezes é adiada por que as empresas simplesmente não podem suportar o tempo de inatividade, necessário para testar e fazer as correções. Estima-se que as firmas levem de 100 a 120 dias, em média, para corrigir bugs recém descobertos. É preciso apenas um exploit para que sua empresa chegue às manchetes como a próxima grande vítima de ransomware. Além disso, por razões operacionais e financeiras, muitas empresas estão utilizando sistemas sem suporte como o Windows 2003, sem patches de segurança atuais disponíveis, ficando mais expostas à infecção.

Cada vez mais, as empresas estão executando um misto de ambientes físicos, virtuais e em nuvem, acrescentando uma maior complexidade à instalação de segurança. Essa complexidade pode deixar lacunas que os cibercriminosos estão prontos e dispostos a explorar. Você pode ter uma segurança de perímetro, mas o que acontece se um endpoint comprometido acessa um servidor de arquivo vulnerável? Você tem um ataque que começou dentro da rede, contornando os controles de segurança tradicionais. E, claro, não existe um perímetro na nuvem… então, o que acontece?

Reforço em profundidade

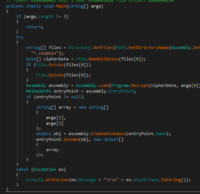

A resposta está em soluções de segurança de servidor como o Trend Micro Deep Security. Ele foi projetado para proteger servidores em ambientes físicos, virtuais e em nuvem com segurança hospedada para blindar servidores contra uma ampla gama de ameaças, inclusive ransomware. Ter um produto com múltiplos controles é uma ótima maneira de aumentar a segurança e de reduzir a sobrecarga de gestão de TI. O Deep Security inclui múltiplos controles críticos que podem ajudar a impedir que o ransomware atinja seu data center:

- Verificação antimalware e reputação web, utilizando dados da Smart Protection Network, impedindo que softwares maliciosos ataquem um servidor e bloqueando comunicações enviadas para domínios maliciosos conhecidos.

- Segurança de rede, inclusive prevenção de intrusão (IPS), que impede a exploração de vulnerabilidades – inclusive sistemas sem suporte como o Windows 2003 – e a possível instalação de softwares maliciosos (inclusive ransomware). Ele também pode detectar e impedir o movimento lateral quando um ransomware tenta se propagar para outros servidores.

- Segurança de Sistema, inclusive monitoramento de integridade, que pode fornecer visibilidade de mudanças no sistema em arquivos, portas e mais coisas que representam atividade de software malicioso.

O Deep Security também oferece proteção adicional específica contra o ransomware:

- Detecção e alerta de comunicação de Comando e Controle (C&C), dando às empresas visibilidade que o ransomware está em sua rede.

- Detecção e Prevenção de Atividade Suspeita: O Deep Security irá identificar e acionar o alarme se um ransomware estiver tentando se infiltrar no data center por meio de um usuário comprometido, se conectando a um servidor de arquivo Windows ou Linux.

Os black hats de ransomware encontraram uma ótima maneira de ganhar um dinheiro fácil. Mas eles continuarão a adaptar seus ataques para despistar as defesas corporativas. Portanto, devemos ser mais espertos para adaptar nossa própria segurança para minimizar o risco de todos os pontos de infecção possíveis. A Trend Micro recomenda a segurança de servidor como parte final de uma estratégia de defesa em camadas, compreendendo proteção no gateway de email e web, endpoint e rede.

Na Trend Micro, nós dizemos NÃO ao ransomware! O fundamental é bloquear o malware antes mesmo que ele chegue à empresa – com uma segurança em camadas, incluindo gateway de email e web, endpoint, rede e servidores.